7.5 KiB

title, icon, description

| title | icon | description |

|---|---|---|

| Visão geral do Qubes | simple/qubesos | O Qubes é um sistema operacional criado para isolar aplicativos dentro de *qubes* (anteriormente "VMs") para aumentar a segurança. |

Qubes OS é um sistema operacional de código aberto que usa o hipervisor Xen para fornecer segurança robusta para a computação de desktop por meio de qubes isolados (que são máquinas virtuais). Você pode atribuir a cada qube um nível de confiança com base em sua finalidade. O Qubes OS fornece segurança usando o isolamento. Ele só permite ações por caso e, portanto, é o oposto da enumeração de maldade.

Como funciona o Qubes OS?

Qubes usa compartimentação para manter o sistema seguro. Os Qubes são criados a partir de modelos, sendo as predefinições para Fedora, Debian e Whonix. O Qubes OS também permite que você crie qubos descartáveis de uso único.

O termo qubes está sendo atualizado gradualmente para evitar que se refira a eles como "máquinas virtuais".

Algumas das informações aqui e na documentação do Qubes OS podem conter linguagem conflitante, pois o termo "appVM" está sendo gradualmente alterado para "qube". Os Qubes não são máquinas virtuais inteiras, mas mantêm funcionalidades semelhantes às das VMs.

Cada qube tem uma borda colorida que pode ajudá-lo a monitorar o domínio em que é executado. Você pode, por exemplo, usar uma cor específica para o navegador do banco, enquanto usa uma cor diferente para um navegador geral não confiável.

Por Que Devo Usar Qubes?

O Qubes OS é útil se o seu modelo de ameaças exigir segurança e isolamento fortes, por exemplo, se você acha que abrirá arquivos não confiáveis de fontes não confiáveis. Uma razão típica para usar o Qubes OS é abrir documentos de fontes desconhecidas, mas a ideia é que, se se comprometer uma única quarta, isso não afetará o resto do sistema.

O Qubes OS utiliza a VM Xen dom0 para controlar outros qubes no sistema operacional host, todos exibindo janelas de aplicativos individuais no ambiente de desktop do dom0. Há muitos usos para esse tipo de arquitetura. Aqui estão algumas tarefas que você pode realizar. Você pode ver como esses processos se tornam muito mais seguros ao incorporar várias etapas.

Cópia e Colagem de Texto

Você pode copiar e colar texto usando qvm-copy-to-vm ou as instruções abaixo:

- Pressione Ctrl+C para informar ao qube em que você está que deseja copiar algo.

- Pressione Ctrl+Shift+C para informar ao qube para tornar esse buffer disponível para a área de transferência global.

- Pressione Ctrl+Shift+V na janela de destino para disponibilizar a área de transferência global.

- Pressione Ctrl+V na caixa de destino para colar o conteúdo no buffer.

Troca de arquivos

Para copiar e colar arquivos e diretórios (pastas) de um qube para outro, você pode usar a opção Copiar para outro AppVM.. ou Mover para outro AppVM.... A diferença é que a opção Mover excluirá o arquivo original. Qualquer uma das opções protegerá sua área de transferência contra o vazamento para outros usuários. Isso é mais seguro do que a transferência de arquivos por "air-gap". Um computador com "air-gap" ainda será forçado a analisar partições ou sistemas de arquivos. Isso não é necessário com o sistema de cópia entre sondas.

Os Qubes não têm seus próprios sistemas de arquivos.

Você pode copiar e mover arquivos entre os qubies. Ao fazer isso, as alterações não são feitas imediatamente e podem ser facilmente desfeitas em caso de acidente. Quando você executa um qube, ele não tem um sistema de arquivos persistente. Você pode criar e excluir arquivos, mas essas alterações são efêmeras.

Interações entre VMs

A estrutura qrexec é uma parte essencial do Qubes que permite a comunicação entre domínios. Ele foi desenvolvido com base na biblioteca Xen vchan, que facilita o isolamento através de políticas.

Conectando-se ao Tor por meio de uma VPN

Recomendamos que você se conecte à rede Tor por meio de um provedor de VPN e, felizmente, o Qubes facilita isso com uma combinação de ProxyVMs e Whonix.

After creating a new ProxyVM which connects to the VPN of your choice, you can chain your Whonix qubes to that ProxyVM before they connect to the Tor network, by setting the NetVM of your Whonix Gateway (sys-whonix) to the newly-created ProxyVM.

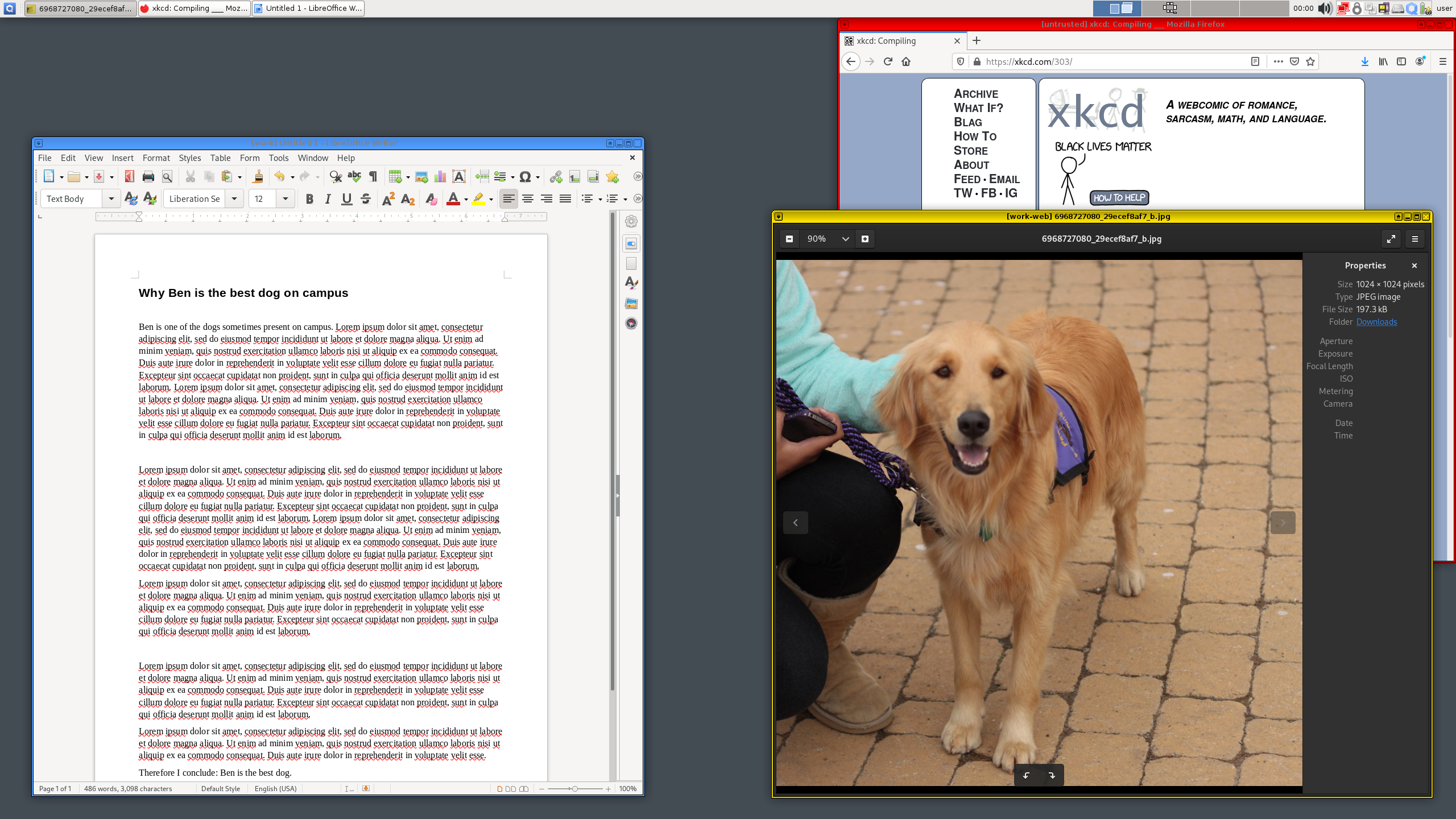

Your qubes should be configured in a manner similar to this:

| Qube name | Qube description | NetVM |

|---|---|---|

| sys-net | Your default network qube (pre-installed) | n/a |

| sys-firewall | Your default firewall qube (pre-installed) | sys-net |

| ==sys-proxyvm== | The VPN ProxyVM you created | sys-firewall |

| sys-whonix | Your Whonix Gateway VM | ==sys-proxyvm== |

| anon-whonix | Your Whonix Workstation VM | sys-whonix |

Recursos Adicionais

For additional information we encourage you to consult the extensive Qubes OS documentation pages located on the Qubes OS Website. Offline copies can be downloaded from the Qubes OS documentation repository.

- Arguably the world's most secure operating system (Open Technology Fund)

- Software compartmentalization vs. physical separation (J. Rutkowska)

- Partitioning my digital life into security domains (J. Rutkowska)

- Related Articles (Qubes OS)